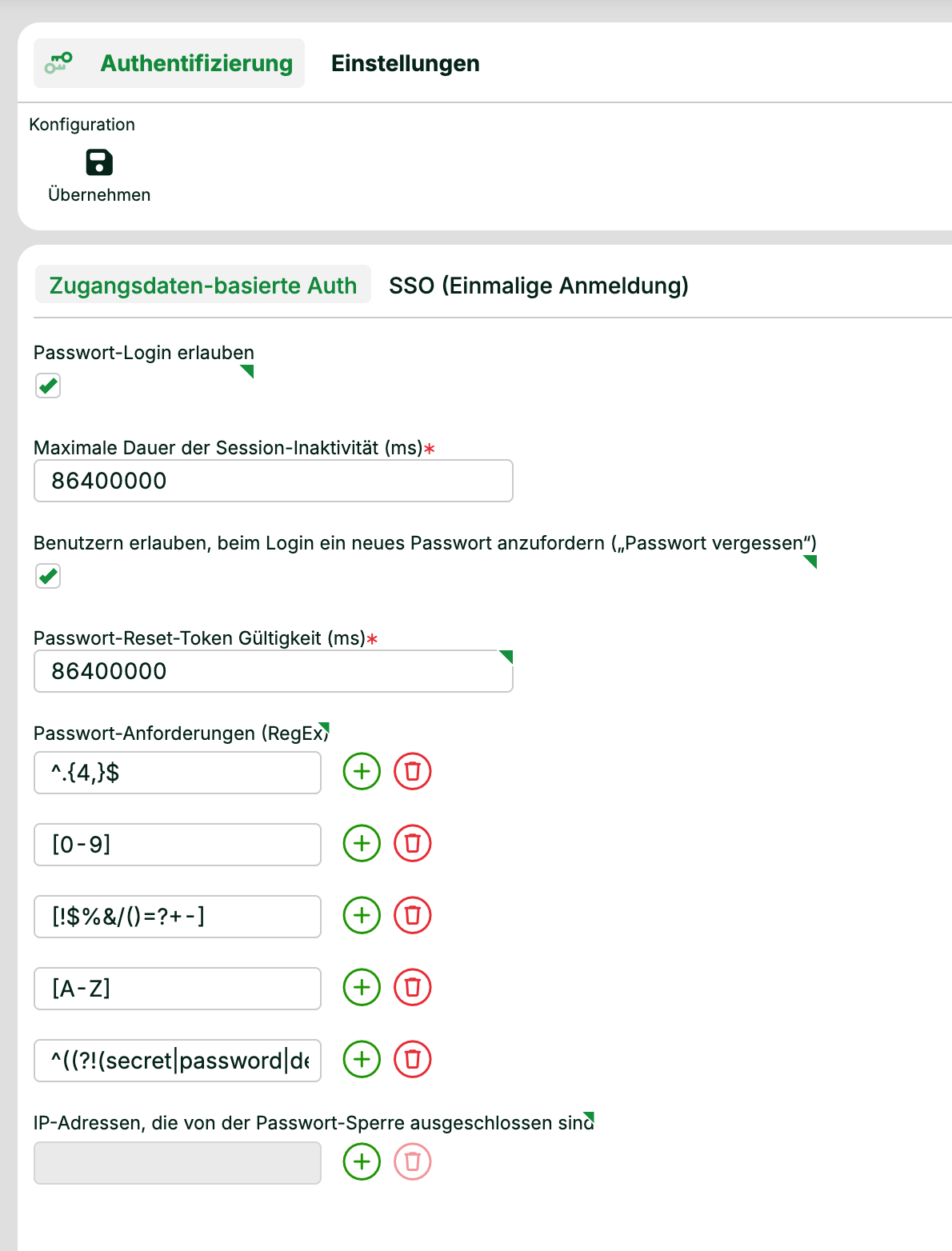

Gehen Sie zu Verwaltung > Basis-Einstellungen > Authentifizierung.

Die Ansicht Authentifizierung enthält die Einstellungen für Anmeldung und Sitzung einer interaktiven Lobster Data Platform-Sitzung. Die Einstellungen verteilen sich auf zwei Unter-Tabs:

Zugangsdaten-basierte Auth: Passwort-Login, Inaktivitätszeit, Passwort-Reset, Passwort-Anforderungen und IP-Ausnahmen. Diese Seite beschreibt diese Einstellungen.

SSO (Einmalige Anmeldung): Konfiguration der Single-Sign-On-Provider. Details siehe SSO (Einmalige Anmeldung).

Um diese Einstellungen anzusehen oder zu ändern, benötigt die Rolle Ihrer Sitzung die passenden Berechtigungen. Details siehe Basis-Einstellungen.

Klicken Sie auf Übernehmen, um Ihre Änderungen zu speichern:

Sofort wirksam: Die Änderungen wirken sofort. Ein Service-Neustart ist nicht nötig.

Cluster-weit: In einem Cluster verteilt Übernehmen die Änderungen auf alle Knoten.

Persistent: Das System schreibt Ihre Änderungen in die zugehörigen XML-Konfigurationsdateien. Die Einstellungen bleiben nach dem nächsten Systemneustart erhalten.

WICHTIG Beim Öffnen zeigt die Ansicht immer die aktuell wirksamen Einstellungen. Eine im Hintergrund über das Dateisystem bereitgestellte neue XML-Version ist hier nicht sichtbar. Das System liest eine solche Datei erst nach einem Service-Neustart ein. Klicken Sie vor diesem Neustart auf Übernehmen. Das System überschreibt die Datei dann mit dem in der Ansicht angezeigten Stand.

Konfiguration

Parameter | Beschreibung | Hinweise & Beispiele |

|---|---|---|

Passwort-Login erlauben | Die Option Passwort-Login erlauben muss ausgewählt sein (Standard), damit sich Benutzer im Login-Dialog mit Benutzernamen und Passwort anmelden können. | ACHTUNG Wenn SSO (Einmalige Anmeldung) nicht verfügbar oder falsch konfiguriert ist, kann das Deaktivieren dieser Option alle Benutzer aussperren. |

Maximale Dauer der Session Inaktivität (ms) | Der Parameter Maximale Dauer der Session Inaktivität (ms) legt die maximale Inaktivität eines Benutzers fest. Nach Ablauf meldet das System die inaktive Sitzung automatisch ab. Der Wert ist eine Ganzzahl in Millisekunden (ms). | Standard: Mit diesem Standard beendet das System eine interaktive Sitzung nach 2 Stunden Inaktivität. |

ACHTUNG Wenn das System eine Sitzung automatisch beendet, können Sie ungespeicherte Änderungen verlieren. Das System fragt vor dem Beenden nicht nach. | ||

Passwort-Reset erlauben | Die Option Passwort-Reset erlauben entscheidet, ob im Login-Dialog das Label Passwort vergessen erscheint. Über dieses Label fordern Benutzer einen Token zum Zurücksetzen des Passworts an ("AN" → siehe Screenshot rechts; "AUS" → kein Label). HINWEIS Die Option steuert nur die Sichtbarkeit des Labels. Den Versand des Tokens per E-Mail konfigurieren Sie separat (siehe nächster Parameter und Passwort-Vergessen-Funktion). |

|

Passwort-Reset-Token Gültigkeit (ms) | Der Parameter Passwort-Reset-Token Gültigkeit (ms) legt fest, wie lange ein Token gültig bleibt. Das System sendet diesen Token über die Passwort-Vergessen-Funktion-Funktion. Innerhalb der Gültigkeitsdauer können Benutzer ein neues Passwort setzen. Der Wert ist eine Ganzzahl in Millisekunden (ms). | Standard: Mit diesem Standard bleibt ein Token 24 Stunden gültig. |

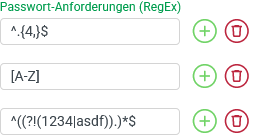

Passwort-Anforderungen (RegEx) | Über Passwort-Anforderungen (RegEx) definieren Sie Passwort Richtlinien als reguläre Ausdrücke. Klicken Sie , um ein neues Pflichtfeld hinzuzufügen. Klicken Sie , um eine Richtlinie zu entfernen. Bei mehreren Richtlinien muss ein Passwort alle regulären Ausdrücke erfüllen. Die Bedingungen sind also UND-verknüpft. Beispiele typischer Richtlinien:

Mehr Details finden Sie unter Passwort Richtlinien. |  Mit den Regeln aus der Spalte links muss ein gültiges Passwort mindestens 4 Zeichen lang sein, eine Zahl, einen Großbuchstaben und ein Sonderzeichen enthalten und darf keine der gängigen (unsicheren) Standardbegriffe verwenden. |

IP-Adressen, die von der Passwort-Sperre ausgeschlossen sind | Liste von Client-IP-Adressen, die das System von der Passwort-Sperre nach Fehlanmeldungen ausnimmt. Anmeldeversuche von diesen Adressen werden nicht verzögert, unabhängig von der Zahl der Fehlversuche. Klicken Sie , um eine Adresse hinzuzufügen. Klicken Sie , um eine Adresse zu entfernen. Mehrere Adressen sind erlaubt. Hintergrund, Anwendungsfälle und Sicherheitshinweis: siehe Abschnitt IP-Adressen, die von der Passwort-Sperre ausgeschlossen sind unten. | ACHTUNG Ausgenommene IPs verlieren den Schutz vor Brute-Force-Angriffen. Tragen Sie nur Adressen aus vertrauenswürdigen Netzwerk-Zonen ein. |

IP-Adressen, die von der Passwort-Sperre ausgeschlossen sind

Nach fehlgeschlagenen Anmeldeversuchen verhängt das System eine ansteigende Zeitsperre je Quell-IP-Adresse. Das schützt vor Brute-Force-Angriffen. Jeder weitere Fehlversuch von derselben IP erhöht die Verzögerung bis zum nächsten zulässigen Login.

In Umgebungen mit gemeinsamer Quell-IP kann dieser Schutz unerwünschte Nebenwirkungen haben. Typische Beispiele sind Terminal Server, Citrix-Umgebungen und VDI-Setups. Eine fehlgeschlagene Anmeldung eines einzelnen Benutzers verzögert dann alle weiteren Anmeldungen über dieselbe IP.

Die Einstellung IP-Adressen, die von der Passwort-Sperre ausgeschlossen sind nimmt bestimmte IP-Adressen von dieser Sperre aus. Eine Adresse fügen Sie über hinzu. Einen Eintrag entfernen Sie über .

Typische Anwendungsfälle

Terminal Server, Citrix oder VDI: Viele Benutzer teilen eine gemeinsame ausgehende IP-Adresse. Tragen Sie diese IP ein, damit der Tippfehler eines Benutzers nicht alle anderen blockiert.

Load Balancer oder Reverse Proxy: Ein Proxy leitet alle Anfragen mit derselben Quell-IP weiter. Tragen Sie diese IP ein, um kollektive Sperren zu vermeiden.

ACHTUNG Ausgenommene IP-Adressen erhalten keinen Schutz mehr durch die Passwort-Sperre. Tragen Sie nur Adressen aus vertrauenswürdigen Netzwerk-Zonen ein. Öffentliche oder nicht vertrauenswürdige IPs schwächen die Login-Sicherheit.