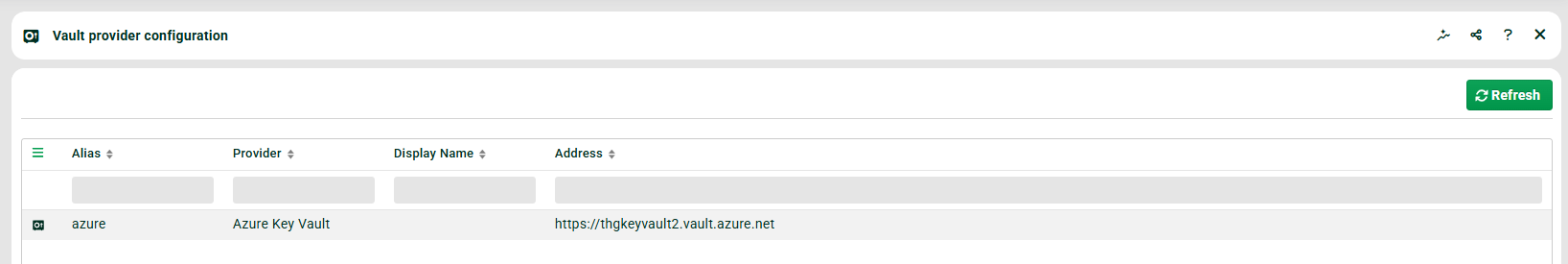

Navigieren Sie zu Verwaltung → Basis-Einstellungen → Vault provider configuration.

Ein Vault ist ein sicheres, verschlüsseltes Speichersystem – vergleichbar mit einem digitalen Safe –, in dem Anmeldedaten (Benutzernamen, Passwörter), Tokens und Zertifikate zentral abgelegt werden. Auf dieser Seite konfigurieren Sie Ihre Vault-Anbieter. Unterstützt werden Azure Key Vault und HashiCorp Vault.

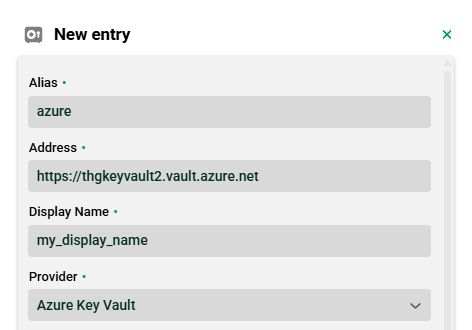

Neuen Provider hinzufügen

Öffnen Sie das Kontextmenü und wählen Sie den gewünschten Provider-Typ. Die folgenden Abschnitte beschreiben die Felder je Provider-Typ.

Azure Key Vault

Feld | Beschreibung |

|---|---|

Alias | Eindeutiger technischer Bezeichner des Vault-Providers. Frei wählbar. Wird in Vault-Passwort-Identifikationsstrings referenziert und als Präfix für den KeyStore-Alias verwendet (siehe KeyStore für Zertifikate). |

Adresse | Endpoint-URL Ihres Azure Key Vault (z. B. |

Anzeigename | Frei wählbarer Name, nur für die Anzeige in der GUI. |

Provider | Fester Wert |

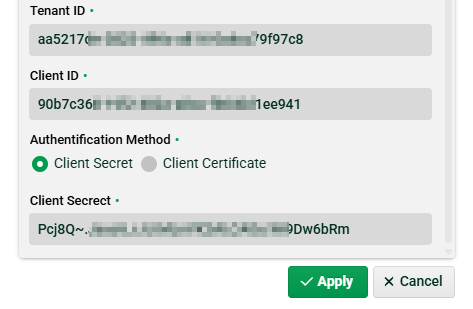

Tenant ID | Azure Tenant ID. Wird vom Azure-Administrator bereitgestellt. |

Client ID | Azure-Client-ID (App Registration). Wird vom Azure-Administrator bereitgestellt. |

Authentifizierungsmethode | Entweder Client Secret oder PEM-Zertifikat. Die jeweiligen Credentials werden vom Azure-Administrator bereitgestellt. |

Client Secrect [sic] / Passwort bzw. PEM | Abhängig von der gewählten Authentifizierungsmethode. Wird sicher im Vault-Provider-Eintrag abgelegt. |

Aktiviere KeyStore | Checkbox. Aktiviert den KeyStore-Zugriff für Zertifikate über diesen Vault. Siehe Abschnitt KeyStore für Zertifikate. |

HashiCorp Vault

Feld | Beschreibung |

|---|---|

Alias | Eindeutiger technischer Bezeichner des Vault-Providers. Frei wählbar. Wird in Vault-Passwort-Identifikationsstrings referenziert. |

Adresse | Endpoint-URL Ihres HashiCorp-Vault-Servers (z. B. |

Anzeigename | Frei wählbarer Name, nur für die Anzeige in der GUI. |

Provider | Fester Wert |

Authentifizierungsmethode | Token. Das Token wird vom HashiCorp-Administrator bereitgestellt. |

Token | Vault-Token für die Authentifizierung am HashiCorp-Server. |

Optionale Einstellungen (aufklappbar):

Feld | Beschreibung |

|---|---|

Namespace | Optionaler HashiCorp-Namespace (Enterprise-Feature). |

Timeout Verbindungsaufbau (s) | Timeout für den Verbindungsaufbau in Sekunden. |

Timeout Lesevorgang (s) | Timeout für Leseoperationen in Sekunden. |

Anzahl erneuter Leseversuche | Anzahl der Wiederholungsversuche bei fehlgeschlagenen Leseoperationen. |

Wartezeit zwischen den Leseversuchen (ms) | Wartezeit zwischen Wiederholungsversuchen in Millisekunden. |

KeyStore Alias und Mount | Tabelle zur Konfiguration eines oder mehrerer KeyStores pro Provider. Siehe Abschnitt KeyStore für Zertifikate. |

KeyStore für Zertifikate

Ein KeyStore stellt den Zugriff auf Zertifikate bereit, die im Vault abgelegt sind. Die Konfiguration erfolgt im Provider-Dialog und unterscheidet sich pro Provider-Typ. Externe Zertifikate werden später über den KeyStore-Alias ausgewählt – nicht über den Provider-Alias (siehe Zertifikate).

Azure Key Vault

Pro Azure-Vault existiert genau ein KeyStore. Er stellt den Zugriff auf alle im Vault hinterlegten Zertifikate bereit.

Aktivieren Sie die Checkbox Aktiviere KeyStore im Provider-Dialog.

Der KeyStore-Alias wird automatisch nach folgender Konvention gebildet:

<provider_alias>_keystore.

Beispiel: Provider-Aliasazure→ KeyStore-Aliasazure_keystore.

HashiCorp Vault

Pro HashiCorp-Provider sind mehrere KeyStores möglich – je ein KeyStore pro Mount-Point.

Die Zuordnung erfolgt unter Optionale Einstellungen in der Tabelle KeyStore Alias und Mount.

Spalte | Beschreibung |

|---|---|

Name | KeyStore-Alias – frei wählbar. Dieser Alias wird später bei der Zertifikatsauswahl verwendet. |

Wert | Mount-Point im HashiCorp Vault, unter dem die Zertifikate dieses KeyStores liegen. |

Hinweis

Der KeyStore-Alias ist der Referenzwert für Zertifikate. Bei Azure ist er durch die Namenskonvention festgelegt, bei HashiCorp legen Sie ihn je Mount-Point selbst fest.

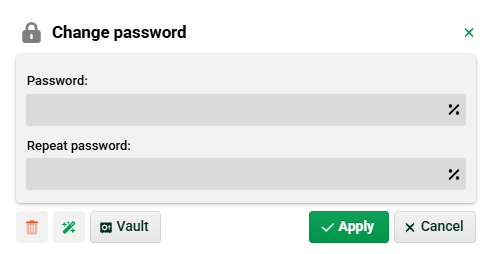

Vault-Passwörter verwenden

Vault-Passwörter können an folgenden Stellen in der GUI verwendet werden:

Kanäle (FTP, HTTP, IoT, Mail, OFTP, SSH, X.400)

AMQP-, MQTT- und TCP-Verbindungen

Datenbank-Verbindungen

Transport-Manager-Verbindungen

HTTP-Eingangsagenten

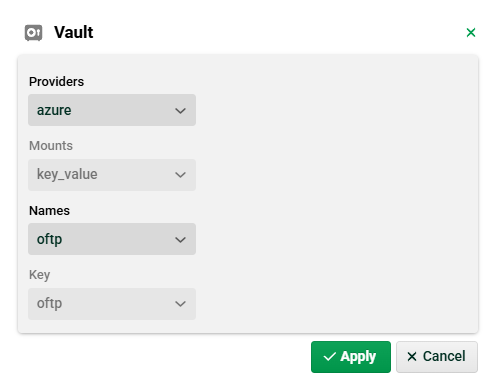

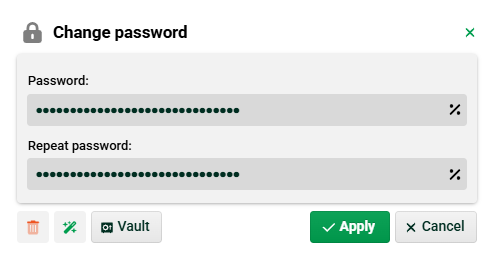

Klicken Sie im Passwortdialog auf den Button Vault. Der Auswahldialog zeigt alle Passwörter an, auf die über die konfigurierten Provider Zugriff besteht.

Hinweis

Die Auswahl hängt vom Provider-Typ ab. Azure Key Vault nutzt einen direkten Zugriff über einen Identifier Key, HashiCorp Vault verwendet eine tiefere Pfadhierarchie. Für den gewählten Provider nicht benötigte Felder werden automatisch gefüllt und können nicht editiert werden.

Feld | Beschreibung (Azure) | Beschreibung (HashiCorp) |

|---|---|---|

Providers | Auswahl des konfigurierten Azure-Providers. | Auswahl des konfigurierten HashiCorp-Providers. |

Mounts | Nicht benötigt (Default: | Mount-Point auswählen. |

Names | Identifier Key des Passworts. | Name des Secrets am Mount-Point. |

Key | Nicht benötigt (wird aus Names übernommen). | Key innerhalb des Secrets. |

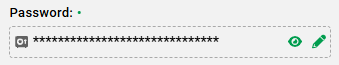

Nach dem Übernehmen wird das Passwort im Dialog referenziert:

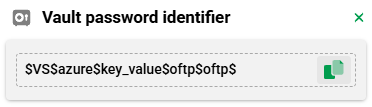

Beim Anzeigen des Passworts erscheint nicht das eigentliche Passwort, sondern der Vault-Passwort-Identifikationsstring:

Das Format dieses Strings lautet:

$VS$<provider_alias>$<mount>$<name>$<key>$

Für Azure wird <mount> automatisch auf key_value und <key> auf den Wert von <name> gesetzt.

Vault-Zertifikate verwenden

Externe Zertifikate aus einem Vault werden nicht über den Provider-Alias, sondern über den KeyStore-Alias ausgewählt:

Azure Key Vault: KeyStore-Alias folgt der Konvention

<provider_alias>_keystore.HashiCorp Vault: KeyStore-Alias entspricht dem in der Tabelle KeyStore Alias und Mount vergebenen Namen.

Details zur Zertifikatsauswahl finden Sie auf der Seite Zertifikate.